Telnet i SSH są ogólnego przeznaczenia klient-serwer program aplikacji i wykorzystuje usługę zdalnego terminala, który pozwala użytkownikowi w jednym miejscu do interakcji ze zdalnym systemem podziału czasu w innym miejscu, tak jakby klawiatura użytkownika i wyświetlacz podłączony bezpośrednio do zdalnej maszyny.

Telnet i SSH są ogólnego przeznaczenia klient-serwer program aplikacji i wykorzystuje usługę zdalnego terminala, który pozwala użytkownikowi w jednym miejscu do interakcji ze zdalnym systemem podziału czasu w innym miejscu, tak jakby klawiatura użytkownika i wyświetlacz podłączony bezpośrednio do zdalnej maszyny.

Główną różnicą między Telnet i SSH jest to, że Telnet jest konwencjonalnym protokołem, podczas gdy SSH jest zamiennikiem protokołu Telnet, a także SSH ma ulepszone funkcje.

Treść: Telnet Vs SSH

- Karta porównawcza

- Definicja

- Kluczowe różnice

- Wniosek

Karta porównawcza

| Podstawa porównania | Telnet | SSH |

|---|---|---|

| Zabezpieczenie | Mało zabezpieczone | Wysoko zabezpieczone |

| Używa numeru portu | 23 | 22 |

| Format danych | Telnet przesyła dane w postaci zwykłego tekstu. | Format szyfrowany jest używany do przesyłania danych, a także używa bezpiecznego kanału. |

| Uwierzytelnianie | Brak uprawnień do uwierzytelniania użytkowników. | Używa szyfrowania klucza publicznego do uwierzytelniania. |

| Przydatność sieci | Zalecane są sieci prywatne. | Przydatne dla sieci publicznych. |

| Podatność na ataki bezpieczeństwa | Podatne na ataki bezpieczeństwa. | SSH przezwyciężył wiele problemów bezpieczeństwa telnetu. |

| Użycie pasma | Niskie | Wysokie |

Definicja Telnetu

TELNET jest programem klient-serwer, który pozwala użytkownikowi na pobranie dowolnego programu użytkowego na zdalnym komputerze. Funkcją telnetu jest świadczenie usług dla użytkownika na zdalnym komputerze i przekazywanie wyniku do komputera lokalnego. TELNET jest akronimem od TErminal NETwork. TELNET ułatwia ustanowienie połączenia do zdalnego systemu w taki sposób, że lokalny terminal przypomina terminal w zdalnym systemie.

Zdalne logowanie

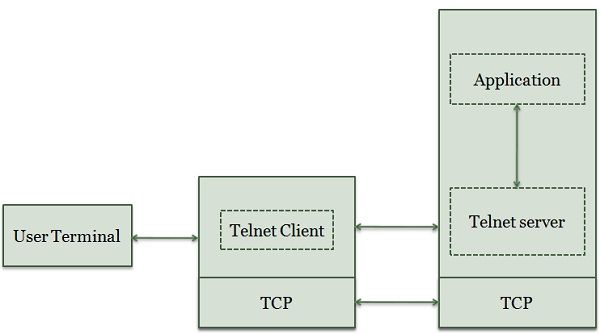

Gdy użytkownik zamierza uzyskać dostęp do programu użytkowego lub narzędzia umieszczonego na zdalnej maszynie, wtedy użytkownik wykonuje Zdalne logowanie. Wykorzystywany jest tu program TELNET klient serwer. Użytkownik wprowadza do sterownika terminala naciśnięcia klawiszy, które są następnie akceptowane jako znaki przez lokalny system operacyjny.

Znaki nie są jednak interpretowane. Znaki są przekazywane do klienta TELNET i konwertowane na uniwersalną grupę znaków określaną jako znaki sieciowego terminala wirtualnego. Następnie znaki te są dostarczane do lokalnego stosu TCP/IP.

Tekst i polecenia w formacie NVT przemieszczają się przez Internet i docierają do stosu TCP/IP na zdalnej maszynie. Po przekazaniu znaków do systemu operacyjnego, jest on następnie przekazywany do serwera TELNET, który zmienia znaki na odpowiadające im zrozumiałe znaki tłumaczone przez zdalny komputer.

Znaki są przenoszone do sterownika terminala, ponieważ nie jest on przeznaczony do przyjmowania znaków z serwera TELNET. Rozwiązaniem jest dodanie fragmentu oprogramowania znanego jako pseudo sterownik terminala, który zachowuje się tak, jak znaki są przekazywane z terminala. W końcu system operacyjny przenosi znaki do odpowiedniego programu aplikacyjnego.

Telnet Protocol Model

Although TELNET jest szeroko stosowany i nie jest tak złożony jak niektóre protokoły zdalnych terminali. Zazwyczaj oprogramowanie klienckie TELNET pozwala użytkownikowi na opisanie zdalnej maszyny poprzez podanie jej nazwy domenowej lub adresu IP.

Trzy rodzaje podstawowych usług, które oferuje TELNET to:

- Określa wirtualny terminal sieciowy, który zapewnia standardowy interfejs do zdalnych systemów.

- Dostarcza zestaw standardowych opcji i zawiera mechanizm, który pozwala klientowi i serwerowi na transakcję opcji.

- Pozwala dowolnemu programowi stać się klientem lub każdy z końców może negocjować opcje.

Definicja SSH

SSH (Secure SHell) jest protokołem sieciowym, który zapewnia substytucję dla podatnych na ataki zdalnego logowania i wykonywania poleceń, takich jak telnet, rlogin i rsh. Szyfruje ruch w obu kierunkach, zapobiegając ruchowi, sniffing i kradzieży hasła. SSH daje również wiele dodatkowych funkcji, takich jak kompresja, uwierzytelnianie klucza publicznego, uwierzytelnianie serwera, przekierowanie portów, przekierowanie X11, transfer plików.

SSH zapewnia również zdalne wykonywanie poleceń. Po zalogowaniu się, pseudo-terminal jest przypisany do sesji i sesji, pozostanie otwarty aż do wyraźnego wylogowania lub jest zakończona z końca serwera. Ten protokół obsługuje funkcjonalności takie jak Secure command-shell, bezpieczny transfer plików i przekierowywanie portów.

- Secure Command Shell: Pozwala użytkownikowi na zdalne przeglądanie zawartości katalogów, edycję plików i dostęp do niestandardowych aplikacji bazodanowych.

- Bezpieczny transfer plików: Działa jako podsystem protokołu bezpiecznej powłoki. Zasadniczo, protokół bezpiecznego transferu plików jest oddzielnym protokołem nałożonym na protokół SSH w celu obsługi transferu pliku.

- Przekazywanie portów: Jest ono również znane jako tunelowanie, które zapewnia podstawowe bezpieczeństwo aplikacji TCP/IP.

Kluczowe różnice między protokołami Telnet i SSH

- Telnet i SSH służą temu samemu celowi i zapewniają łączność ze zdalnym serwerem, ale Telnet jest protokołem konwencjonalnym, chociaż nadal jest używany w różnych zastosowaniach. SSH jest zamiennikiem Telnetu i ma również pewne ulepszone funkcje.

- Telnet nie zapewnia żadnych mechanizmów bezpieczeństwa, podczas gdy SSH jest bardziej bezpieczny i zapewnia środki bezpieczeństwa.

- W Telnecie dane są przekazywane w postaci zwykłego tekstu, co jest powodem, że jest on podatny na ataki bezpieczeństwa. Z drugiej strony, SSH wykorzystuje szyfrowanie przesyłanych danych i nie ma możliwości naruszenia bezpieczeństwa. SSH jest odporny na podsłuch, ataki typu „człowiek w środku” oraz ataki typu „insertion/replay”.

- Telnet nie zapewnia możliwości uwierzytelniania, podczas gdy SSH zapewnia uwierzytelnianie użytkownika.

- Telnet działa w sieci prywatnej. Natomiast SSH działa w sieci publicznej.

- Telnet komunikuje się przez port numer 23 w sieci TCP/IP. W przeciwieństwie do niego SSH używa portu numer 22 do komunikacji.

Wnioski

Protokół SSH jest nieco lepszym zamiennikiem dla Telnetu, ponieważ SSH posiada środki bezpieczeństwa. Podczas gdy Telnet nie zapewnia zbyt dużego bezpieczeństwa, chociaż nadal jest używany.

.